Praktické phishingové testy

Praktické phishingové testy slouží ke zlepšování schopnosti uživatelů rozpoznat podvodné zprávy. Na této stránce jsou uvedeny zprávy, které již byly uživatelům doručeny. Kliknutím na obrázek jej zobrazíte v plné velikosti.

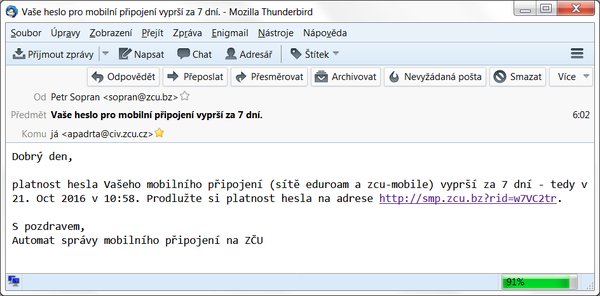

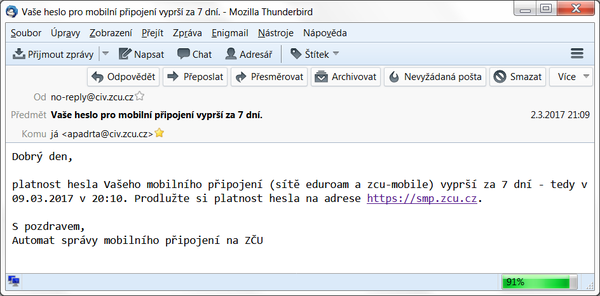

Zpráva s odkazem - falešná notifikace Správy mobilního připojení

Tato zpráva byla rozeslána 16. 10. 2017 vybraným uživatelům Západočeské univerzity v Plzni a imituje běžnou zprávu zasílanou systémem SMP (Správa mobilního připojení).

|

Podvodná zpráva |

Pro srovnání - takto vypadá skutečně rozesílaná výzva |

|

|

Podvodná zpráva je hodně podobná regulérním zprávám, ale obsahuje znaky, které ukazují na pochybnost zprávy a u kterých by měl uživatel zpozornět:

- Jako odesílatel je uveden Petr Sopran s adresou sopran@zcu.bz

- Automat na rozesílání upozornění se jistě nejmenuje Petr Sopran.

- Odesílatel není z domény zcu.cz (liší se jen v jednom písmenu)

- Čas "za 7 dní" vede téměř rok do minulosti a zápis data není v českém formátu.

- Odkaz http://smp.zcu.bz/rid=...

- Směřuje mimo doménu zcu.cz (liší se jen v jednom písmenu)

- Směřuje na nezabezpečenou stránku (http) místo na zabezpečenou (https)

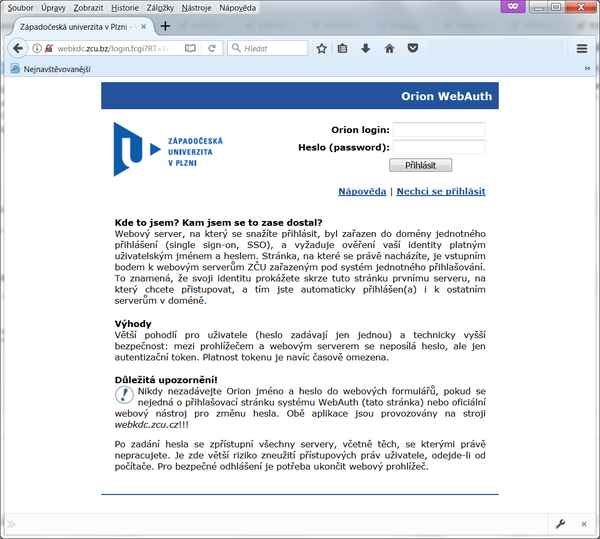

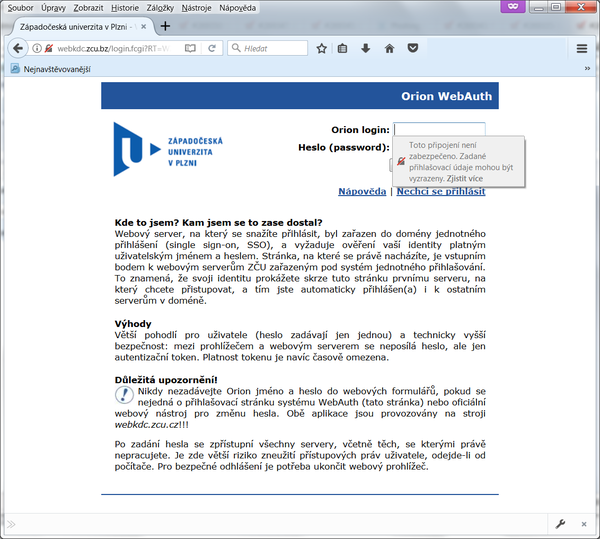

Po kliknutí na odkaz se zobrazí stránka imitující jednotné přihlašování:

Tato stránka je opět vizuálně nerozeznatelná od regulérní stránky jednotného přihlašování SSO WebAuth, nicméně také obsahuje indicie odhalující podvod:

- Stránka není zabezpečena (tj. nejde ověřit s kým vlastně komunikuji ani zabezpečit přenos dat)

- Neobsahuje "zelený zámeček" (někdo uvedené ikoně říká "nákupní taška")

- Stránka je mimo doménu zcu.cz (opět se liší jen v jednom písmenu)

Některé prohlížeče (například Mozilla Firefox) na nezabezpečenou stránku upozorňují i při vyplňování políček Orion login a Heslo:

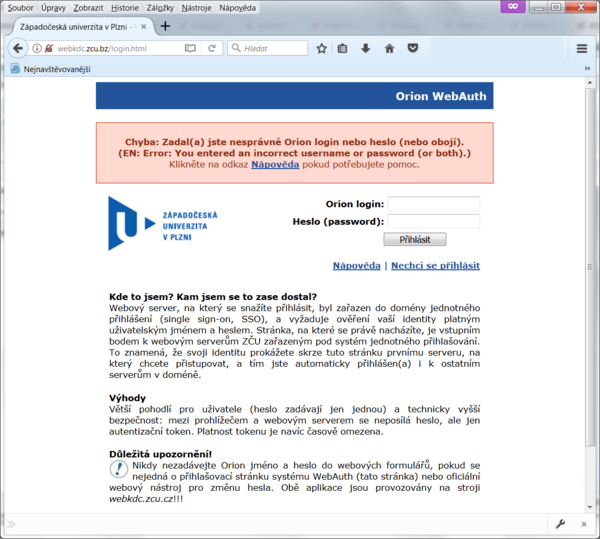

Podvodná stránka umí ověřit platnost zadaných údajů a v případě, že platné nejsou, zobrazí informaci, že je špatně zadané jméno nebo heslo:

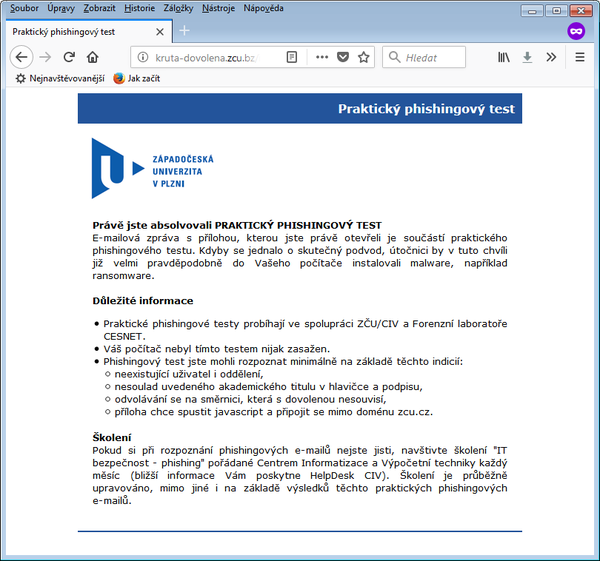

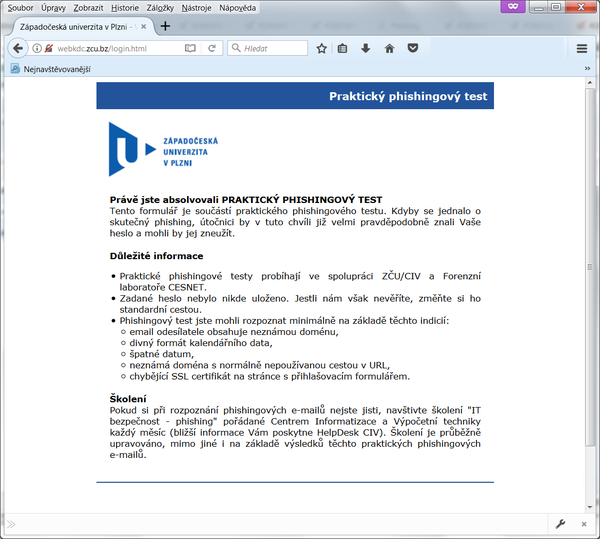

Protože se jedná o cvičnou phishingovou zprávu, je v případě vyplnění platných údajů zobrazena informace, že jde o praktický phishingový test, jak měl být podvod rozpoznán a doporučeno absolvovat školení zaměřené na phishing:

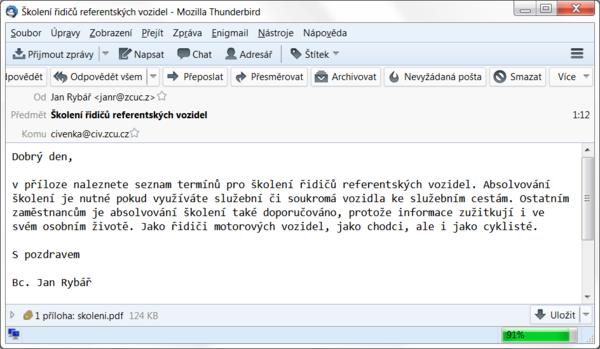

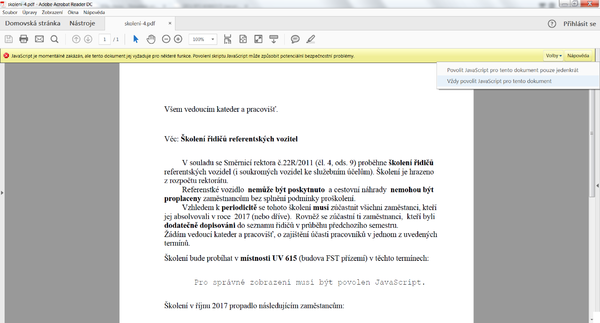

Zpráva se závadnou přílohou - pozvánka na školení řidičů referentských vozidel

Tato zpráva byla rozeslána 31. 10. 2017 vybraným uživatelům Západočeské univerzity v Plzni a imituje informační e-mail o školení řidičů referentských vozidel.

Podvodná zpráva je velmi věrohodná a obsahuje jen málo znaků, které ukazují na pochybnost zprávy a u kterých by měl uživatel zpozornět:

- adresa odesílatele obsahuje neznámou doménu zcuc.z

- odesílatel na ZČU nepracuje

- pravidelné školení probíhá jinou dobu

- zpráva byla odeslána za hluboké noci, kdy se obvykle na ZČU nepracuje

Po otevření přílohy je uživatel informován, že otevíraný dokument obsahuje JavaScript (pro jednoduchost: nějaký program, který má vykonat nějakou činnost). Zde by měl uživatel zpozornět, protože každý program (JavaScript) v dokumentu PDF je podezřelý. Ve výchozím nastavení je zapnutý, takže většina uživatelů žluté varování z následujícího obrázku neuvidí.

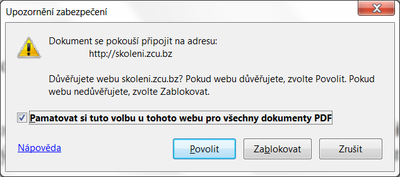

Pokud je JavaScript povolen ve výchozím nastavení nebo jej uživatel povolí, zobrazí se ještě jedno varování o přístupu na webovou adresu. Tady by uživatel měl opět zpozornět, protože přístup k webu není u PDF dokumentů standardní požadavek. Navíc tady ještě vede na pochybnou doménu skoleni.zcu.bz.

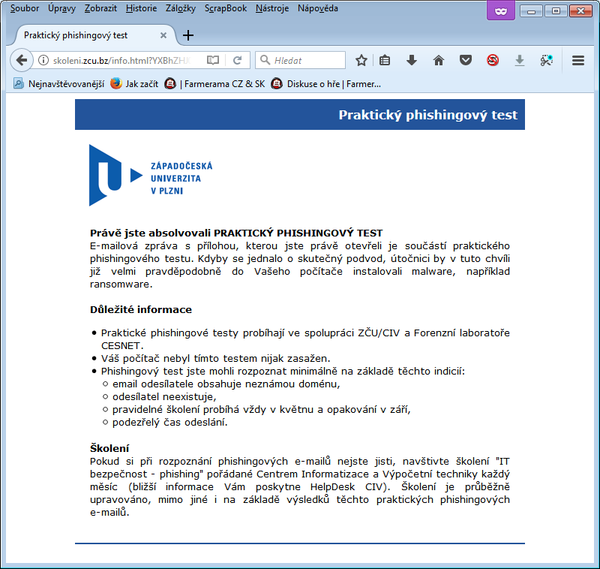

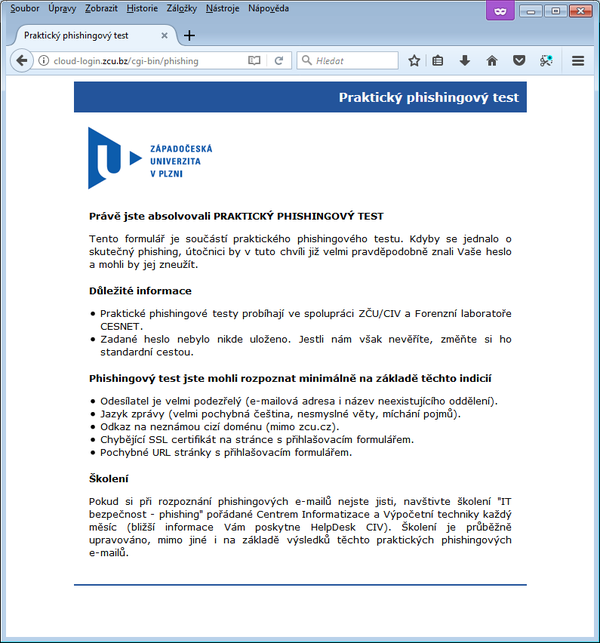

Protože se jedná o cvičnou phishingovou zprávu, je v případě úspěšné aktivace zobrazena informace, že jde o praktický phishingový test, jak měl být podvod rozpoznán a je doporučeno absolvovat školení zaměřené na phishing:

Zpráva s odkazem - falešná informace o elektronické výplatní pásce

Tato zpráva byla rozeslána 20. 11. 2017 vybraným uživatelům Západočeské univerzity v Plzni a snaží se uživatele přesvědčit o zavedení elektronických výplatních pásek a návštěvě webové stránky.

Podvodná zpráva je hodně podobná regulérním zprávám, ale obsahuje znaky, které ukazují na pochybnost zprávy a u kterých by měl uživatel zpozornět:

- Jako odesílatel je uvedena Finanční divize s adresou cashmaster@zcu.bz

- ZČU používá dlouhodobě jiné označování pracovišť.

- Samotný uživatel cashmaster je podivný.

- Odesílatel není z domény zcu.cz (liší se jen v jednom písmenu)

- Odkaz http://elektrovl.zcu.bz?rid=...

- Směřuje mimo doménu zcu.cz (liší se jen v jednom písmenu)

- Směřuje na nezabezpečenou stránku (http) místo na zabezpečenou (https), což je u finančních informací nezvyklé.

- Jazyk zprávy je velmi podivný (pracovníci ekonomického i IT oddělení obvykle nedisponují literárním talentem, ale tohle je opravdu zlé).

Po kliknutí na odkaz se zobrazí stránka imitující jednotné přihlašování:

Tato stránka je opět vizuálně nerozeznatelná od regulérní stránky jednotného přihlašování SSO WebAuth, nicméně také obsahuje indicie odhalující podvod:

- Stránka není zabezpečena (tj. nejde ověřit s kým vlastně komunikuji ani zabezpečit přenos dat)

- Neobsahuje "zelený zámeček" (někdo uvedené ikoně říká "nákupní taška")

- Stránka je mimo doménu zcu.cz (opět se liší jen v jednom písmenu)

Protože se jedná o cvičnou phishingovou zprávu, je v případě vyplnění platných údajů zobrazena informace, že jde o praktický phishingový test, jak měl být podvod rozpoznán a je doporučeno absolvovat školení zaměřené na phishing:

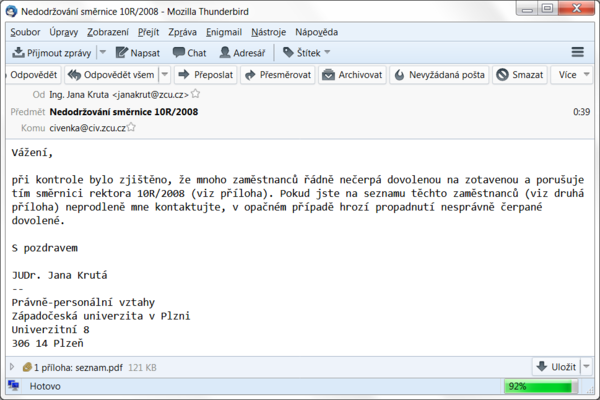

Zpráva se závadnou přílohou - upozornění na nesprávně čerpanou dovolenou

Tato zpráva byla rozeslána 7. 12. 2017 vybraným uživatelům Západočeské univerzity v Plzni a imituje zprávu o nesprávně čerpané dovolené zaměstnanců.

Podvodná zpráva je velmi věrohodná a obsahuje jen málo znaků, které ukazují na pochybnost zprávy a u kterých by měl uživatel zpozornět:

- odesílatel na ZČU nepracuje

- uvedené oddělení na ZČU také neexistuje

- odvolávání se na směrnici nesouvisející s dovolenými

- příloha vyžaduje spuštění JavaScriptu a přístup k pochybné stránce mimo doménu zcu.cz

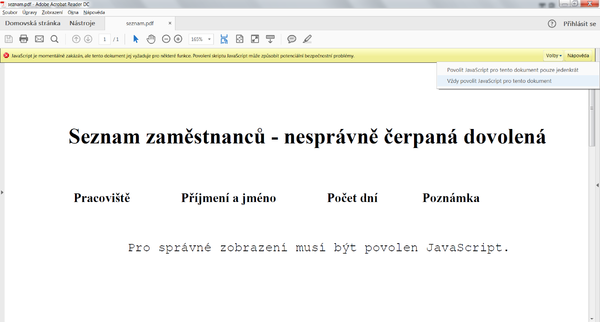

Po otevření přílohy je uživatel informován, že otevíraný dokument obsahuje JavaScript (pro jednoduchost: nějaký program, který má vykonat nějakou činnost). Zde by měl uživatel zpozornět, protože každý program (JavaScript) v dokumentu PDF je podezřelý. Ve výchozím nastavení je zapnutý, takže většina uživatelů žluté varování z následujícího obrázku neuvidí.

Pokud je JavaScript povolen ve výchozím nastavení nebo jej uživatel povolí, zobrazí se ještě jedno varování o přístupu na webovou adresu. Tady by uživatel měl opět zpozornět, protože přístup k webu není u PDF dokumentů standardní požadavek. Navíc tady ještě vede na pochybnou doménu kruta-dovolena.zcu.bz.

Protože se jedná o cvičnou phishingovou zprávu, je v případě úspěšné aktivace zobrazena informace, že jde o praktický phishingový test, jak měl být podvod rozpoznán a je doporučeno absolvovat školení zaměřené na phishing: