Phishing

V oblasti výpočetní techniky se pojmem phishing označují kriminální aktivity, které jsou založeny na tzv. sociálním inženýrství. Jinak řečeno - proč se snažit ukrást požadované informace, když je uživatel sám prozradí, pokud jej vhodným způsobem požádáme? Líbivé věty, založené na psychologických znalostech, mohou uživatele přimět k prozrazení důvěrných informací, aniž by si všiml či uvědomil, že se stalo něco špatného. Obecně se jedná o podvodné vydávání se za důvěryhodnou osobu či instutici za účelem získání citlivých informací jako jsou hesla, čísla kreditních karet a podobně. Nejčastěji je k tomuto záměru využíván e-mail, ale také webové stránky či telefonáty.

Samotný pojem phishing pochází z anglického termínu password harvesting (sklízení hesel). V českém jazyce se dá setkat také s pojmem rhybaření, což je překladateská slovní hříčka vyjadřující fakt, že pachatel předkládá chutné návnady a čeká, kdo se chytí na udičku.

|

|

Odkazy na novinky týkající se phishingu

Informace o aktuálních phishingových útocích jsou pravidelně zveřejňovány mezi Novinkami:

- Upozornění - Ransomware Avaddon (26.5.2021)

- Pozor na malware - odkaz v e-mailu (19.11.2020)

- E-maily s nebezpečnou přílohou (6.2.2020)

- Vlna nebezpečných e-mailů (10.1.2020)

- Podvodné e-maily opět na scéně (4.4.2019)

- Phishingový útok - falešný WebAuth (19.2.2019)

- Vyděračský e-mail opět útočí (15.2.2019)

- Upozornění na rozšířený vyděračský e-mail (27.9.2018)

- Pozor na vyděračský email (22.9.2018)

- Phishing "Validate Profile" (19.9.2018)

- Phishing Office365 (13.9.2018)

- Phishing "Mbank přístup blokován" zaměrený na klienty mBank (12.9.2018)

- Upozornění na nový phishing - Uživatel účtu (14.6.2018)

- Upozornění na nové phishingy - odkaz končí zcuu.htm (9.3.2018)

- Phishingová zpráva z info@zcu.cz (2.3.2018)

- Upozornění na nový phishing - Prezident ZČU (29.1.2018)

- Upozornění na nový phishing - Limit kvóty (19.12.2017)

- Upozornění na nový phishing - Falešné exekuční příkazy (1.11.2017)

- Upozornění na nový phishing - SMP (16.10.2017)

- Upozornění na nový phishing (19.7.2017)

- Pozor na nový phishing (12.4.2017)

- Poměrně nebezpečný phishing s povedenou kopií WebAuth formuláře (13.2.2017)

- Phishing zaměřený na klienty Fio banky (14.11.2017)

- Další podvodné e-maily (15.8.2015)

- Nový phishingový útok na uživatele WEBnetu (18.6.2015)

- Další phishingový e-mail "Pozornost" (28.4.2015)

- Phishing představuje neustálou hrozbu (27.3.2015)

- Obdoba předchozí škodlivé pošty „Přeposílám Vám omylem zaslané smlouvy a doklady“ (24.2.2015)

- Nová vlna podvodných emailů (10.2.2015)

- Podvodný e-mail - certifikát pro KB (1.2.2015)

- Podvodný email - objednávka z internetového obchodu (12.1.2015)

- Podvodný email zašifruje vaše data (27.11.2014)

- Pokus o phishingový útok (Exekuce) (15.7.2014)

- Další pokus o phishingový útok (27.6.2014)

- Další vlna phisingového útoku (24.6.2014)

- Druhá vlna podvodných e-mailů - je to i Váš problém! (14.5.2014)

- Podvodné maily informující o dluhu (29.4.2014)

- Phishingový útok na uživatele ZČU (29.5.2013)

- Další phishingový útok na uživatele ZČU (18.2.2012)

- Nový phishingový útok na uživatele Orion kont (21.3.2011)

- Podvodný e-mail žádající přístupové údaje k systému Orion (14.4.2009)

- Phishing směřovaný na Českou spořitelnu (3.3.2008)

Jak poznat podvrh?

Metody rhybaření pro získání potřebných informací mohou být různé, zpravidla očekávají přímo odpověď na zaslaný e-mail či spuštění přílohy e-mailu. Dále existují sofistikovanější postupy, kdy Vás, na základě e-mailu, přimějí navštívit podvrženou kopii stránky, kterou běžně navštěvujete. Přístupové údaje vyplněné na této kopii pak putují přímo k příslušnému rhybáři. Tyto metody jsou nejčastěji zkoušeny na bankách nebo internetových obchodech. Je tedy nutné umět poznat podvržený e-mail, ale také podvrženou stránku, protože se na ni můžete dostat i jinak, než přes odkaz v e-mailu.

Podvodné e-maily

Jak poznat, že e-mail, který dorazil do schránky, obsahuje lživé informace a je nebezpečný? Existuje řada příznaků, které jsou velmi podezřelé a při jejich spatření je nutné zvýšit pozornost:

- je vyžadováno okamžité sdělení citlivých údajů nebo jiná akce, jinak bude něco omezeno/zrušeno/nevydáno/...

- hypertextové odkazy vedou na úplně jinou adresu, než je specifikováno v textu e-mailu

- je přítomna spustitelná příloha (samostatně nebo v archivu), nebo na ní vede odkaz

- neočekávaný jazyk zprávy - například CIV Vám nebude zasílat výzvy v angličtině, u oficiálních sdělení lze předpokládat gramatickou a stylistickou správnost apod.

Dále je nutné si uvědomit, že odesílatel uvedený v hlavičce e-mailu nemusí být nutně autorem zprávy! Jistotu dává pouze elektronický podpis.

Pokud si nejste jisti, zda se jedná o podvržený požadavek v e-mailu, ověřte si pravost telefonicky u odesílatele zprávy, nebo kontaktujte HelpDesk CIV.

Podvodné přílohy e-mailů

Často využívanou technikou při phishingu je zasílání souborů se škodlivým kódem (virů apod.) v e-mailech, které se tváří seriózně a pokoušejí se uživatele podvodem přesvědčit k otevření přílohy. Typicky přílohu prezentují jakožto důležitou (obchodní dokumenty, soudní rozhodnutí apod.) nebo zajímavou (exkluzivní fotografie apod.) a pokoušejí se vyvolat v uživateli stres či napětí, které vedou k okamžitému otevření přílohy bez rozmyslu. Pokud se uživateli nepodaří identifikovat samotný e-mail jakožto podvodný dle znaků uvedených výše, je možné nalézt nesrovnalosti i v samotné příloze:

- Typ (přípona) souboru neodpovídá tomu, o co by se mělo jednat. Pokud má být přílohou např. dokument, měl by být ve známém formátu (.pdf, .doc/.docx, .xls/.xlsx apod.), určitě nebude např. ve spustitelném .exe souboru nebo .vbs skriptu. Totéž platí pro obrázky, videa a veškeré ostatní přílohy. V případě, že Vám typ/přípona souboru nic neříkají, buďte extrémně obezřetní a raději se předem ujistěte o pravosti.

- Soubor má více přípon. Typ souboru je určen poslední příponou, tedy např. soubor faktura.docx.exe je spustitelným souborem (a pravděpodobně zamaskovaným škodlivým kódem) a nikoli dokumentem!

- Přílohou je archiv (.zip, .rar, .7z apod.) Až na výjimečné případy není důvod přílohy posílat zabalené v archivu, v případě takovéto přílohy je tedy opět na místě maximální obezřetnost.

- Pozor na Skrývání přípon v systémech Windows.

Falešné www stránky

Při procházení sítě internet se můžete dostat na stránky, které se tváří jako důvěrné známé, ale ve skutečnosti jde pouze o zdařilou kopii. Zpravidla se na ně dostanete přes podstrčený odkaz v emailu. Jak poznat, že se nacházíte na špatné stránce? V následujících příkladech je http zaměněno za hXXp, aby nebylo možné omylem kliknout na podvodnou stránku.

- Adresa stránky (url) by obsahuje IP adresu (např. hXXp://147.228.1.1/falesna_ebanka.html)

- Adresa stránky nějakým způsobem paroduje originál, např.

- hXXp://www.paypa1.com místo hXXp://www.paypal.com (tj. jednička místo písmene el)

- hXXps://heslo-zcu.cz místo hXXps://heslo.zcu.cz (heslo-zcu je úplně jiná doména než zcu)

- Je vyžadováno zadání citlivých údajů na nezabezpečené stránce (hXXp místo hXXps)

- Stránka je zabezpečena nedůvěryhodným certifikátem.

V žádném případě nelze spoléhat na vzhled stránky, protože okopírovat lze vše včetně různých animací či jazykových mutací! Jediné na co lze spoléhat je ověření komunikujícího protějšku certifikáty.

Jak phishing funguje?

Jak můžete vidět na příkladech, phishing může mít mnoho forem. Základní princip je ovšem zhruba následovný:

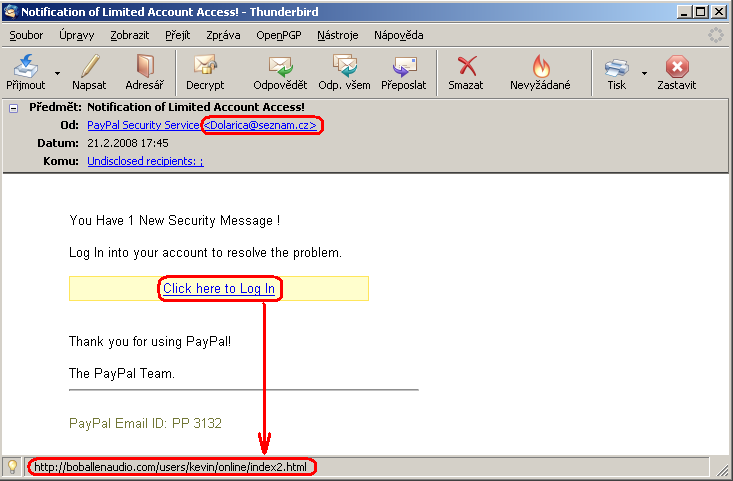

- Do e-mailové schránky dorazil následující e-mail:

- Co je na e-mailu podezřelého

- Nemá-li majitel e-mailové schránky účet u PayPal, není důvod aby jej firma PayPal upozorňovala na bezpečnostní problém.

- V případě bezpečnostních problémů je žádná firma jistě nebude řešit po e-mailu.

- E-mailová adresa nepatří organizaci, která upozorňuje na problém (freemailová adresa na seznam.cz)

- Hypertextový odkaz vede na stránky, které nemají s PayPal nic společného (zde se text "PayPal" dokonce vůbec nevyskytuje).

- Dejme tomu, že to uživatel přehlédne a na uvedený odkaz klikne. Stránka, na kterou se dostane vypadá následovně:

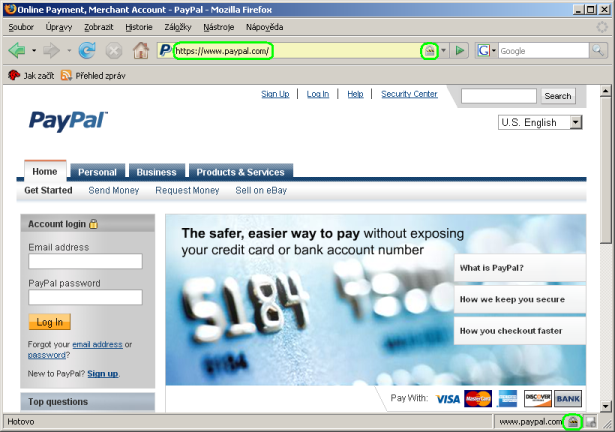

- A takto vypadá originální stránka:

- Stránky na první pohled vypadají velmi podobně (viditelný obsah stránky tedy není vhodné prostředek pro rozlišování podvrhů).

- Při pohledu na URL podvržené stránky si lze všimnout několika věcí

- Stránka není zabezpečená - v URL je pouze http místo https, chybí ikonky visacích zámků a pozadí URL není podbarvené žlutě (jak to vypadá v jiných prohlížečích než Mozilla Firefox je ukázáno na samostatné stránce). Přenášená data tedy nejsou šifrována, což je u přístupových údajů vždy podezřelé.

- Něco podobného textu "www.PayPal.com" se v adrese vyskytuje, ale malé písmenko "el" je nahrazeno velkým měkkým "I". Některým lidem totiž stačí vidět známý text v adrese a jsou uchlácholeni. Zahlédnutí takovéhoto triku je vždy podezřelé.

- Stránka je na serveru www.fawnbeaty.com, protože vše za následujícím lomítkem už jen upřesňuje co má server zobrazit. Firma PayPal těžko nechá řešit bezpečnostní problém jinou firmu - opět podezřelá záležitost.

Jak se před phishingem chránit?

- Zachovat chladnou hlavu. Velká část útočníků spoléhá na to, že uživatele vystresuje (hrozbou zrušení konta, zablokování kreditní karty, exekuce...) a ten pak zbrkle a bez přemýšlení provede požadovanou akci.

- Všímat si při čtení e-mailů nesrovnalostí, popsaných na této stránce a viditelných v příkladech - gramatických chyb, příloh v nezvyklém formátu, žádostí o vydání osobních údajů apod.

- Sledovat Novinky, kde jsou zveřejňovány informace o aktuálních phishinových pokusech.

- V případě sebemenších pochybností neotevírat přílohy, neklikat na odkazy, neodpovídat na e-mail a neprodleně kontaktovat HelpDesk CIV.

Příklady phishingových útoků

Na stránce Phishing - příklady se nachází řada ukázek phishingových útoků, se kterými se setkali uživatelé ZČU. Znalost starších útoků a praktik útočníků je neocenitelným pomocníkem při rozpoznávání dalších pokusů.

Odkazy

- https://csirt.cz/page/2940/phishing--jak-jej-vcas-rozpoznat-a-nenaletet/ - Krátký a kvalitně napsaný článek shrnující problematiku phishingu a obrany proti němu

- http://antiphising.org/ - server zabývající se phishingem a obranou proti němu (v AJ)

- http://www.phishtank.com - komunita bojující s phishingovými servery, měsíční statistiky hlášených případů (v AJ)

- http://www.security-portal.cz/clanky/phishing-1.html - pohled na sociálně-psychologickou stránku phishingu

- http://www.security-portal.cz/clanky/phishing-2.html - pohled na technickou stránku phishingu

- http://www.lupa.cz/clanky/phishing-novy-trend-v-podvodnych-dopisech/ - povídání o phishingu od P. Satrapy